Architecture des réseaux

Introduction

Les réseaux sont omniprésents dans notre vie quotidienne et partagent un certain nombre de caractéristiques que nous allons tenter d'identifier.

Définition

Tout d’abord, qu’est-ce qu’un réseau ?

Et bien on peut proposer plusieurs définitions :

Définition 1 : Un réseau est un ensemble d’entités interconnectées ou maintenues en liaison pour réaliser l’échange ou la circulation de biens ou de choses.

Définition 2 : Un réseau est un ensemble de nœuds (ou pôles) reliés entre eux par des liens (ou canaux).

Le schéma d'un réseau ressemble donc à un graphe :

Ici on a par exemple le schéma du réseau Orange en Europe :

Exemples de réseaux

Des réseaux informatiques mais pas que ! Les types de réseaux sont multiples :

- Les réseaux sociaux : votre cercle familial et amical est un réseau, un réseau de travail dans une entreprise, les réseaux clandestins...

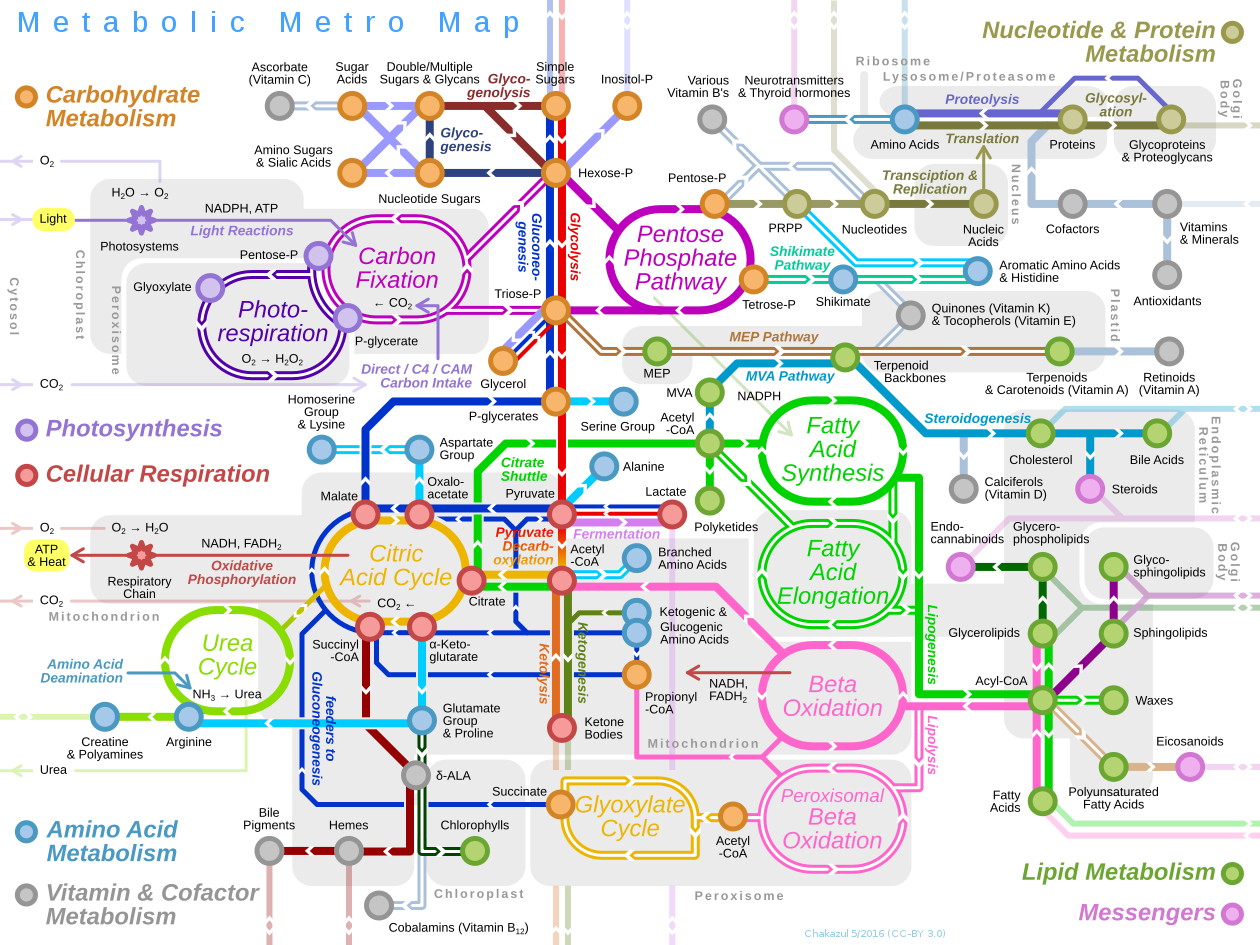

- Les réseaux biologiques : le réseau sanguin, le réseau nerveux, les réseaux métaboliques...

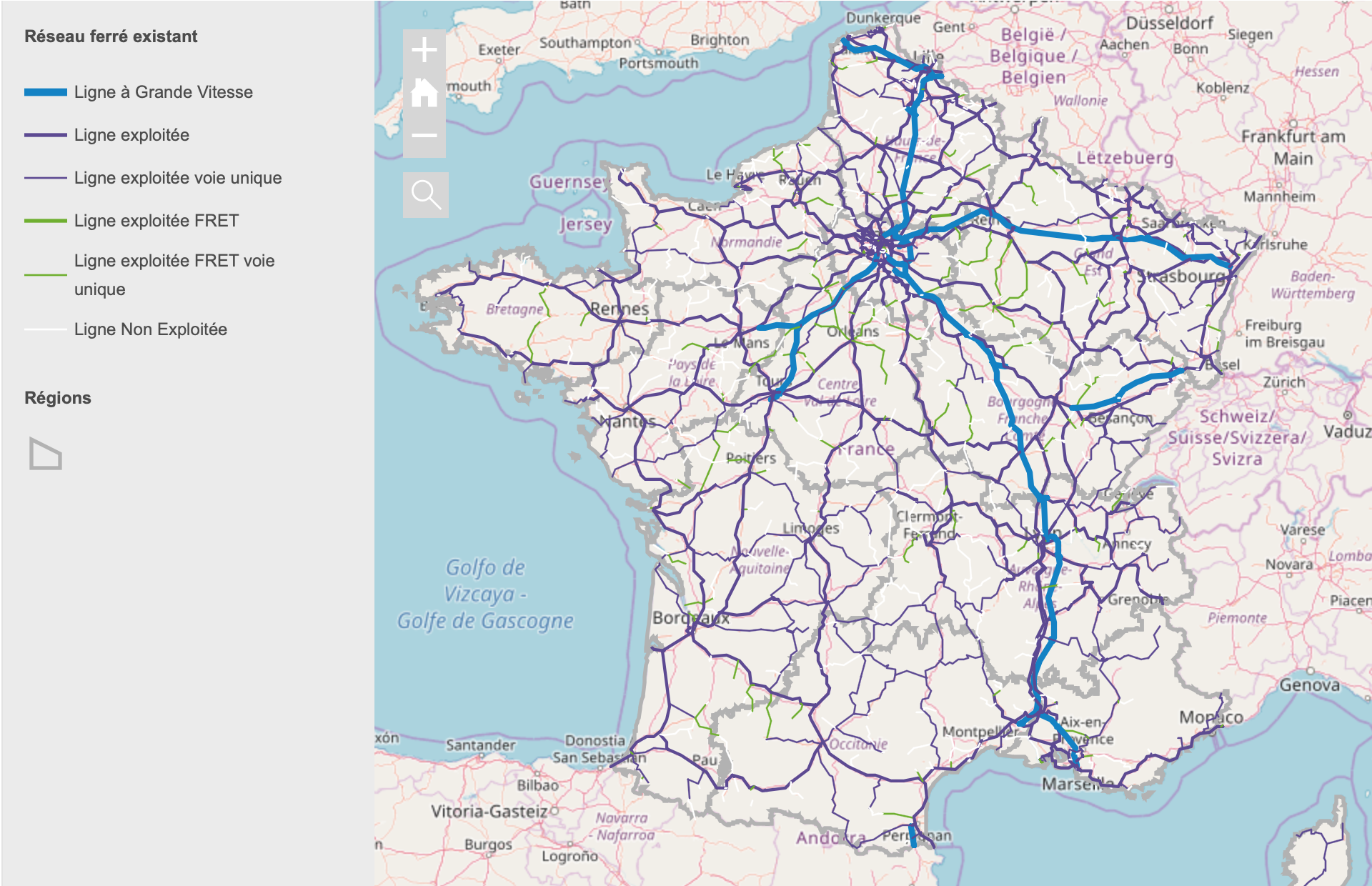

- Les réseaux de transport : ferré, autoroutier...

- Les réseaux de ressources : gaz, électricité, eau, pétrole

- Les réseaux d'information : le réseau informatique mais aussi téléphonique, télévision, la radio...

Réseau ferré SNCF

Réseau ferré SNCF

Réseau social

Réseau social

Réseau métabolique

Réseau métabolique

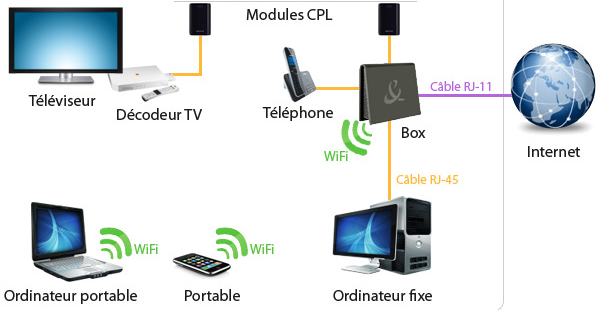

Réseau domestique

Réseau domestique

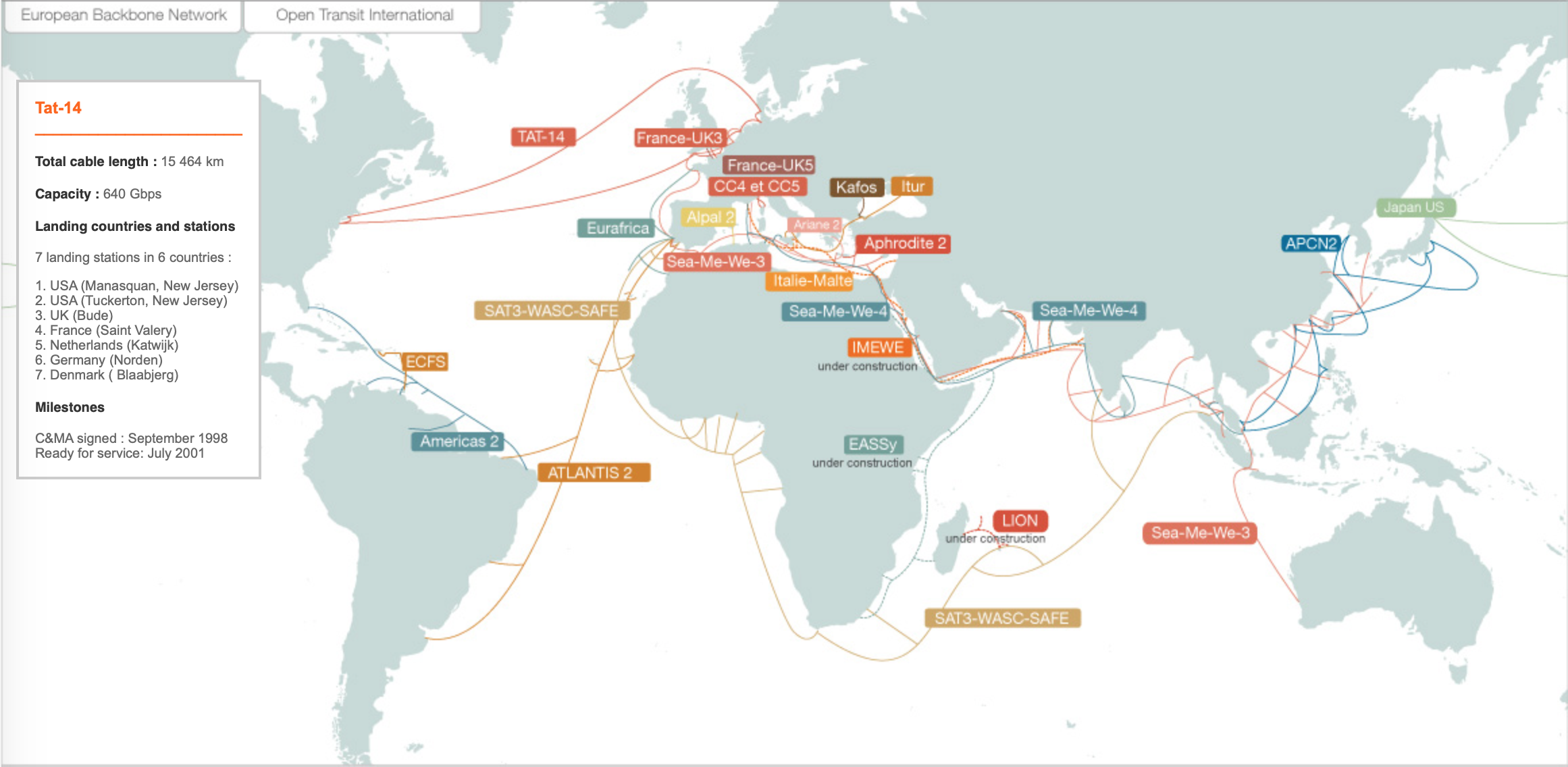

Réseau de câbles sous-marins Orange

Réseau de câbles sous-marins Orange

Les réseaux informatiques

Définition

Comme on l'a vu sur le schéma du réseau domestique par exemple, un réseau informatique est l'interconnexion de plusieurs entités entre elles. Pour un réseau domestique, les entités peuvent être la box du FAI, des ordinateurs, des imprimantes, téléphones, consoles... Toutes ces entités vont échanger des informations entre elles. Par exemple, l'ordinateur va envoyer un document à l'imprimante.

Un réseau informatique, pourquoi faire ?

Beaucoup de choses ! En voici quelques unes :

- Permettre le partage des ressources : numériques (fichiers) ou physiques (une imprimante)

- Accroître la résistance aux pannes

- Diminuer les coûts

- Accéder à des services à distance : bases de données, logiciels

- Communication : mail...

Catégories de réseaux

La catégorisation des réseaux n'est pas chose aisée car il existe de multiples critères :

- La distance couverte : les réseaux locaux, étendus

- Leur topologie

- Leur débit : Ethernet 10, 100 Mbits/s, haut débit

- Leur mode de transmission : filaire, sans fil, fibre

Distance couverte par un réseau

Le réseau local : LAN

Un LAN (en anglais Local Area Network) est un réseau local limité dans l'espace. Il peut couvrir quelques mètres à un kilomètre. L'infrastructure sera gérée localement. Il permet un taux de transfert important tout en connectant jusqu'à plusieurs centaines d'utilisateurs. On peut le retrouver dans des écoles, chez des particuliers, une entreprise, un hôpital..

Le réseau local peut aussi être sans fil, on parle alors de WLAN (Wireless LAN).

Il peut fonctionner selon deux modes :

- De pair à pair : les machines communiquent directement entre elles. On parle aussi de connexion ad hoc.

- Client/serveur : une machine centrale va distribuer les ressources aux utilisateurs

Ce type de réseau peut utiliser des câbles éthernet et/ou le Wifi.

Le réseau métropolitain : MAN

Les réseaux métropolitains MAN (Metropolitan Area Networks) sont des réseaux s'étendant sur 1 à 100 kilomètres et reliant au moins deux LAN. Ils peuvent connecter plusieurs miliers d'utilisateurs. Ils peuvent être utilisés par des institutions, comme l'université ! ou des entreprises pour relier des pôles situés dans une même zone géographique. Ils utiliseront plutôt des fibres optiques.

Le réseau étendu : WAN

Les réseaux WAN (Wide Area Networks) qu'on peut traduire par réseaux à longue distance ou réseaux étendus connectent plusieurs réseaux locaux entre des zones géographiques (parfois très !) éloignées. Ils permettent à toutes sortes d'entités de communiquer sur de longues distances. Le plus connu est... Internet ! Les technologies employées sont variées en fonction des lieux et des contraintes : la fibre optique, le câble, le satellite, les réseaux mobiles 3G, 4G.

Topologie d'un réseau

Les réseaux informatiques ont une architecture particulière qui présente des caractéristiques et des propriétés : on appelle cela la topologie d’un réseau.

Il faut distinguer la topologie physique qui est donc la forme que prend le réseau selon les nœuds et leurs connexions et la topologie logique qui est la manière dont les entités communiquent. Dans le cas des réseaux informatiques, on peut distinguer entre autres les cas suivants.

Le bus

Tous les nœuds sont connectés en parallèle et chaque message est reçu par tous les nœuds. Le mot bus désigne littéralement la ligne physique qui relie les machines. Cette structure a plusieurs avantages : la défaillance d'un nœud n'entraine pas l'interruption de la communication avec les autres et il nécessite moins de connexions. Il est le plus facile à implémenter.

En revanche, il y a plusieurs inconvénients :

- Deux machines ne peuvent pas communiquer en même temps

- En cas de panne du câble, le réseau n'existe plus

- La vitesse de transmission est faible

L'étoile

C'est une structure basée sur un élément cental, souvent un switch, d'où partent les connexions. Dans ce cas, deux machines peuvent émettre simultanément. Cette structure permet d'ajouter un nouveau nœud au réseau sans interrompre le service et la défaillance d'un nœud n'interrompt pas la communication entre les autres nœuds. Cependant, si l'élément central ne fonctionne plus, le réseau ne fonctionne plus.

L'anneau

Cette structure permet de relier en cascade les machines d'un réseau. Elle présente plusieurs avantages :

- Le signal est régénéré à chaque nœud donc on peut couvrir des distances importantes

- Elle permet de mettre en place des priorités

Mais aussi plusieurs inconvénients :

- On ne peut pas étendre le réseau sans l'interrompre (on rompt le cercle)

- Si l'un des composants ne fonctionne plus, c'est le réseau entier qui est hors service

Topologie maillée

Dans cette topologie, chacun des nœuds doit être relié. Il existe donc de multiples chemins entre deux nœuds du réseau. C'est donc une configuration peu sensible aux pannes mais couteuse et difficile à mettre en place.

Entités du réseau et liaisons : le matériel

Vous avez pu voir sur les schémas de topologie qu’un réseau informatique n’est pas forcément constitué d’entités toutes identiques. Il y avait des nœuds terminaux (des ordinateurs ou des serveurs) et des nœuds du réseau (switchs, hubs). Le lien entre les nœuds peut aussi être de plusieurs natures : filaire ou sans fil. Voyons un peu le matériel nécessaire pour construire un réseau.

Les liens

Les câbles

Les câbles sont le moyen le plus utilisé pour relier deux nœuds. Il en existe plusieurs que vous connaissez certainement :

- Le câble éthernet : C'est le plus utilisé pour les réseaux locaux, on l'appelle aussi RJ-45. Il relie alors souvent un ordinateur à un routeur (votre "box"). Il existe des câbles dits droits qui permettent de relier un ordinateur à un autre appareil comme un hub et des câbles croisés qui permettent de relier deux ordinateurs. Ils peuvent être de différentes catégories selon leur débit : le CAT5 atteint 100Mb/s, le CAT6 jusqu'à 1Gb/s.

- Le câble téléphonique : aussi appelé RJ-11. C'est le câble du téléphone fixe !

La transmission sans fil

On peut aussi se passer de câble et les possibilités sont nombreuses :

- Le Bluetooth : Il permet l'échange bidirectionnel de données à très courte distance. Il utilise les ondes radio sur la bande de fréquence de 2,4GHz.

- Le Wifi : On ne le présente plus, c'est le mode de transmission sans fil le plus utilisé. Sa portée atteint 200m et son débit 1 300 Mbit/s pour la norme ac.

Les nœuds du réseau

Plusieurs outils peuvent être utilisés pour propager l'information entre les nœuds d'un réseau.

Les hubs

Le hub ou concentrateur permet de relier plusieurs ordinateurs entre eux. Il reçoit des informations du réseau par un port et va les renvoyer à plusieurs nœuds connectés sur les autres ports. Il va permettre de régénérer et amplifier le signal.

Les switchs

Le switch transmet des données aux destinataires en fonction de leur adresse physiques MAC. Comme le hub, son rôle est donc de renvoyer les données mais de manière sélective, à des destinataires définis par leur adresse.

Les routeurs

Le routeur permet l'échange d'information entre plusieurs réseaux différents, typiquement votre réseau local et internet. Votre box est un routeur : elle reçoit des données depuis le réseau internet et les transmet sur votre réseau local à votre ordinateur.

Les répéteurs ou relais

C'est un outil qui permet de renvoyer l'information. Un relais sans-fil par exemple qui permettra d'étendre un réseau Wi-fi.

Support physique, représentation et transmission des données

Maintenant que vous savez tout de l'organisation et la structure des réseaux informatiques, voyons comment l'information est transmise.

On a vu que les réseaux peuvent utiliser des technologiques de transport de l'information différentes et donc utiliser différents types de media physiques (câble électrique, fibre optique, ondes radio etc).

Cette couche physique assurant la liaison entre les entités est chargée de la transmission effective des signaux entre les interlocuteurs. Il peut alors être nécessaire de transformer les données de l'analogique au numérique et vice versa.

C'est par exemple ce qui se passe quand vous envoyez et recevez des données depuis votre ordinateur à la maison. Vos informations numériques sont transformées en impulsions électriques pour passer sur la ligne téléphonique et vice versa (modulation et démodulation de fréquences : modem).

Les réseaux informatiques peuvent transmettre différents types d'information : du texte, du son, des images, de la vidéo... Sur les ordinateurs, ces données sont binaires, codées à l'aide de 0 et de 1. Sur le réseau électrique, elles correspondent à des signaux.

Représentation binaire des données

Les données informatiques sont donc représentées par des suites de nombres binaires, c'est la base 2. En base 2, on utilise que des 0 et des 1 qui correspondent à un état sur le support physique.

Comment compter en binaire ?

Dans le système décimal, on dispose de 9 chiffres pour compter : 0, 1, 2, 3, 4, 5, 6, 7, 8 et 9. Au delà de 9, on ajoute 1 au rang des dizaines et on remet les unités à 0 et ainsi de suite : 10, 11, 12, 13, 14, 15, 16, 17, 18, 19. Ça doit vous rappeler des souvenirs d'école primaire ! Chaque rang est égal au précédent multiplié par 10 : une dizaine vaut dix unités, une centaine vaut dix dizaines etc. Chaque rang : unité, dizaine, centaine etc représente donc une puissance de 10. Chaque nombre peut donc être décomposé en puissance de 10. Exemple avec 23 qui correspond à 2×101 + 3×100.

Et bien en base 2, cela fonctionne de la même façon mais avec des puissances de 2 !

En binaire, le rang s'appelle un bit (binary digit : le rang binaire). Là où un rang pouvait prendre 10 valeurs dans le système décimal, en base 2, chaque rang, chaque bit ne peut prendre que 2 valeurs : 0 ou 1 représentant une puissance de 2.

Comment compter jusqu'à 10 en binaire alors ?

| Valeur décimale |

Valeur binaire |

|

| 0 |

0 |

Jusque là tout va bien : premier rang à 0 |

| 1 |

1 |

On ajoute 1 au premier rang |

| 2 |

10 |

On a atteint la fin de premier rang, on ajoute donc un second rang à 1 et on repasse le premier rang à 0 |

| 3 |

11 |

On ajoute 1 au premier rang |

| 4 |

100 |

On a atteint la fin du second rang, on ajoute donc un troisième rang à 1 et on repasse les deux premiers rangs à 0 |

| 5 |

101 |

On ajoute 1 au premier rang |

| 6 |

110 |

On ajoute 1 au second rang et on repasse le premier à 0 |

| 7 |

111 |

On ajoute 1 au premier rang. Les trois rangs sont remplis |

| 8 |

1000 |

Pour continuer on entame donc le rang 4 |

| 9 |

1001 |

On recommence du début |

| 10 |

1010 |

Et on arrive à 10 ! |

Vous avez compris : on remplit un rang d'un 0 puis d'un 1, et dès que le rang atteint 1, on ajoute un nouveau rang qu'on remplit d'un 0 puis d'1 etc etc. Bon c'est fantastique tout ça, mais vous vous doutez bien que pour écrire 1 987 en binaire, on ne va pas remplir des pages et des pages de tableau. Il existe des méthodes pour convertir un nombre de la base 10 vers la base 2 : en utilisant les puissances de 2 ou en utilisant des divisions par 2.

Conversion d'un nombre décimal en binaire

Méthode des puissances de 2

Dans cette méthode, le principe est de décomposer le nombre décimal en puissances de 2. Reprenons 23 :

Exemple 1 : 2310 en binaire

23 = 16 + 4 + 2 + 1 : On décompose en puissances de 2

| | | | 1 | | 1 | 1 | 1 | |

| 27 | 26 | 25 | 24 | 23 | 22 | 21 | 20 | On place un 1 devant chaque puissance de 2 qui compose le nombre |

| 128 | 64 | 32 | 16 | 8 | 4 | 2 | 1 | |

| | | 1 | 0 | 1 | 1 | 1 | |

| 27 | 26 | 25 | 24 | 23 | 22 | 21 | 20 | On remplit d'un 0 pour les puissances de 2 non trouvées |

| 128 | 64 | 32 | 16 | 8 | 4 | 2 | 1 | |

On a donc : 2310 = 101112

Exemple 2 : 24210 en binaire

242 = 128 + 64 + 32 + 16 + 2 : On décompose en puissances de 2

| 1 | 1 | 1 | 1 | | | 1 | | |

| 27 | 26 | 25 | 24 | 23 | 22 | 21 | 20 | On place un 1 devant chaque puissance de 2 qui compose le nombre |

| 128 | 64 | 32 | 16 | 8 | 4 | 2 | 1 | |

| 1 | 1 | 1 | 1 | 0 | 0 | 1 | 0 | |

| 27 | 26 | 25 | 24 | 23 | 22 | 21 | 20 | On remplit d'un 0 pour les puissances de 2 non trouvées |

| 128 | 64 | 32 | 16 | 8 | 4 | 2 | 1 | |

On a donc : 24210 = 111100102

Comme vous voyez, pour les grands nombres, cette méthode est assez fastidieuse : il faudrait faire un long tableau, et on risque de se tromper en décomposant. Il existe une autre méthode qui convient mieux.

Méthode des divisions par 2

Dans cette méthode, le principe est de diviser le nombre à convertir successivement par 2 en notant le reste de la division jusqu'à atteindre un quotient égal à 0.

Exemple : 38210 en binaire

| 382 | ÷ | 2 | = | 191 | + | 0 |

| 191 | ÷ | 2 | = | 95 | + | 1 |

| 95 | ÷ | 2 | = | 47 | + | 1 |

| 47 | ÷ | 2 | = | 23 | + | 1 |

| 23 | ÷ | 2 | = | 11 | + | 1 |

| 11 | ÷ | 2 | = | 5 | + | 1 |

| 5 | ÷ | 2 | = | 2 | + | 1 |

| 2 | ÷ | 2 | = | 1 | + | 0 |

| 1 | ÷ | 2 | = | 0 | + | 1 |

On voit apparaître notre nombre en binaire : on lit les restes des divisions de bas en haut, et on obtient bien 38210 = 1011111102.

Conversion d'un nombre binaire en décimal

Comment faire l'inverse maintenant ?

Et bien c'est beaucoup plus simple : il suffit d'additionner la valeur de la puissance de 2 de chaque rang

Exemple : 110 00112 en décimal

| 1 | 1 | 0 | 0 | 0 | 1 | 1 |

| 27 | 26 | 25 | 24 | 23 | 22 | 21 | 20 |

| 128 | 64 | 32 | 16 | 8 | 4 | 2 | 1 |

On a donc 64 + 32 + 2 + 1 = 99.

110 00112 = 9910

Les unités en informatique

Le bit

En informatique, on utilise donc le bit qui permet de coder l'état 0 et l'état 1.

L'octet

L'octet est une suite de 8 bits. Par exemple : 0011 1100. Un octet permet de coder 28 possibilités, soit 256.

Attention, en anglais, un octet est appelé byte, à ne pas confondre avec le bit !

Pour convertir un octet en nombre décimal, vous savez maintenant faire :

| 0 | 0 | 1 | 1 | 1 | 1 | 0 | 0 |

| 27 | 26 | 25 | 24 | 23 | 22 | 21 | 20 |

| 128 | 64 | 32 | 16 | 8 | 4 | 2 | 1 |

On additionne 32 + 16 + 8 + 4 = 60

Et pour convertir un nombre décimal en octet, vous le convertissez en binaire et si besoin ajoutez des rangs à 0 pour arriver à 8 rangs.

Tout à l'heure, on avait trouvé 2310 = 101112. L'octet correspondant s'écrit donc 0001 0111.

kbit, kB, ko, kio...

Dans les multiples des bits et des octets, on a malheureusement l'embarras du choix et il n'est pas facile de s'y retrouver.

Les multiples des bits

Les unités multiples de bits sont surtout utilisés dans le domaine des transmissions et leur mesure, comme les mesures de débit.

Dans le système décimal, il existe plusieurs préfixes comme kilo-, méga-, giga-. Un kilobit (abrégé kbit ou kb, k minuscule) correspond à 103 bits, un mégabit (Mbit ou Mb) à 106 bits, un gigabit (Gbit ou Gb) à 109 bits.

Dans le système binaire, on utilise les préfixes kibi-, mebi-, gibi-. Un kibibit (Kibit) correspond à 210 bits. Un mebibit (Mibit) correspond à 220 bits. Un gibibit (Gibit) correspond à 230 bits.

Un petit tableau pour synthétiser :

| Système décimal |

Système binaire |

| Unité |

Symbole |

Valeur |

Unité |

Symbole |

Valeur |

| bit | bit | 1 bit | bit | bit | 1 bit |

| kilobit | kbit | 103 bits | kibibit | Kibit | 210 bits |

| mégabit | Mbit | 106 bits | mébibit | Mibit | 220 bits |

| gigabit | Gbit | 109 bits | gibibit | Gibit | 230 bits |

| térabit | Tbit | 1012 bits | tébibit | Tibit | 240 bits |

| pétabit | Pbit | 1015 bits | pébibit | Pibit | 250 bits |

| exabit | Ebit | 1018 bits | exbibit | Eibit | 260 bits |

| zettabit | Zbit | 1021 bits | zébibit | Zibit | 270 bits |

| yottabit | Ybit | 1024 bits | yobibit | Yibit | 280 bits |

Les multiples des octets

Le symbole de l'octet est la lettre "o" minuscule. En anglais, on parle de byte, abrégé avec un "B" majuscule. Comme on l'a vu, un octet correspond à 8 bits. Il ne faut pas confondre le bit et le byte donc !

En informatique, les capacités en mémoire sont usuellement exprimées en octets et ses multiples. Les mêmes préfixes que les bits sont utilisés pour exprimer les multiples dans le système décimal (kilo, méga, giga etc.) et le système binaire (kibi, mebi, gibi etc.).

Dans le système décimal, les symboles sont donc ko, Mo, Go... en français et kB, MB, GB en anglais. Dans le système binaire, on a kio, Mio, Gio en français et KiB, MiB, GiB en anglais.

Voici la table correspondante :

| Système décimal |

Système binaire |

| Unité |

Symbole |

Valeur |

Unité |

Symbole |

Valeur |

| kilooctet | ko | 103 | kibioctet | Kio | 210 |

| mégaoctet | Mo | 106 | mébioctet | Mio | 220 |

| gigaoctet | Go | 109 | gibioctet | Gio | 230 |

| téraoctet | To | 1012 | tébioctet | Tio | 240 |

| pétaoctet | Po | 1015 | pébioctet | Pio | 250 |

| exaoctet | Eo | 1018 | exbioctet | Eio | 260 |

| zettaoctet | Zo | 1021 | zébioctet | Zio | 270 |

| yottaoctet | Yo | 1024 | yobioctet | Yio | 280 |

Un kilooctet correspond donc à 1000 octets, soit 1000 × 8 = 8000 bits.

Un kibioctet correspond à 1024 octets, soit 1024 × 8 = 8192 bits.

Un kilobit correspond à 1000 bits, soit 1000/8 = 125 octets.

Un kibibit correspond à 1024 bits, soit 1024/8 = 128 octets.

La transmission des données

Quand une application doit envoyer des données sur le réseau, c'est une succession de bits qui correspondront à des impulsions sur le réseau électrique qui transiteront.

Il existe plusieurs méthodes permettant de transférer des données d'un nœud émetteur à un nœud récepteur :

- La commutation de circuits est une méthode de transfert de données consistant à établir un circuit dédié au sein d'un réseau entre l'émetteur et le récepteur. Dans ce type de scénario, la ligne de communication peut être assimilé à un tuyau ! C'est la méthode utilisée dans le réseau téléphonique.

- La commutation de message consiste à transmettre le message séquentiellement d'un nœud à un autre. Chaque nœud attend d'avoir reçu l'intégralité du message avant de le transmettre au suivant.

- La commutation de paquets consiste à découper l'information en morceaux plus petits, d'une longueur de n bits : les paquets.

La commutation de paquets

Dans la commutation de paquets, les nœuds du réseau sont libres de déterminer la route de chaque paquet individuellement. Les paquets ainsi émis peuvent emprunter des routes différentes et sont réassemblés à l'arrivée par le nœud destinataire.

Chaque paquet est transmis indépendamment sur le réseau et les nœuds du réseau détermineront sa route en fonction de leur table de routage. Lors de la transmission, un nœud reçoit ainsi un paquet. Ce paquet devra être entièrement reçu avant d'être transmis au nœud suivant. Une fois le paquet entièrement reçu, le nœud déterminera sa route en fonction de la table de routage et déplacera le paquet de l'entrée du nœud à la sortie appropriée : c'est l'étape de forwarding.

Dans ce type de scénario, les paquets peuvent arriver dans un ordre différent de l'ordre d'envoi et peuvent éventuellement se perdre. Des mécanismes sont ainsi intégrés dans les paquets pour permettre un réassemblage ordonné et une réémission en cas de perte de paquets.

Il s'agit du mode de transfert utilisé sur internet. C'est un mode qui résiste bien aux pannes des nœuds intermédiaires et permet d'utiliser efficacement les lignes de transmission.

Le débit d'un réseau

Le débit d’un réseau mesure la quantité d’information que le réseau peut transmettre par unité de temps. Il est exprimé en bits par seconde (b/s), ou plus habituellement aujourd'hui, en Mb/s.

Les délais

Le calcul du délai de bout en bout d’un message (délai de transfert) dans un réseau se compose de 4 parties :

Le délai de traitement

C'est le temps requis pour analyser un en-tête de paquets et décider où l’envoyer. Ceci peut inclure la vérification d’erreurs.

Le délai de la file d'attente

C'est le temps écoulé entre la mise en file d’attente d’un paquet et sa transmission

Le délai de transmission

C'est le temps requis pour faire passer tous les bits d’un paquet sur le support de transmission utilisé

Pour N le débit de la liaison, T la taille du paquet :

dtransmission = T/N

Le délai de propagation

Une fois un bit émis sur le support de transmission, c'est le temps requis pour qu’il se propage jusqu’à la fin de sa trajectoire physique. La vitesse de propagation du circuit dépend principalement de la longueur du circuit physique.

Dans la majorité des cas, cette vitesse est proche de celle de la lumière.

Pour d la distance, v la vitesse de propagation :

dpropagation = d/v

Exemple

- Un terminal envoie un fichier MP3 de 30 Mbits à destination d’un autre terminal.

- Tous les liens sur le chemin des paquets ont un débit de transmission N de 10 Mbps.

- Nous supposons que la vitesse de propagation est de 2×108 m/s et que la distance entre les deux terminaux est de 10 km.

En supposant que nous disposons d’un lien unique entre la source et la destination et que le fichier est envoyé en un seul paquet, sans délai de traitement et d'attente :

dtransmission = T/N

dtransmission = 30 / 10

dtransmission = 3 secondes

dpropagation = d/v

dpropagation = 10×103/(2 × 108)

dpropagation = 0,00005 secondes

dtotal = dtransmission + dpropagation

dtotal = 3 + 0,00005

dtotal = 3,00005 secondes

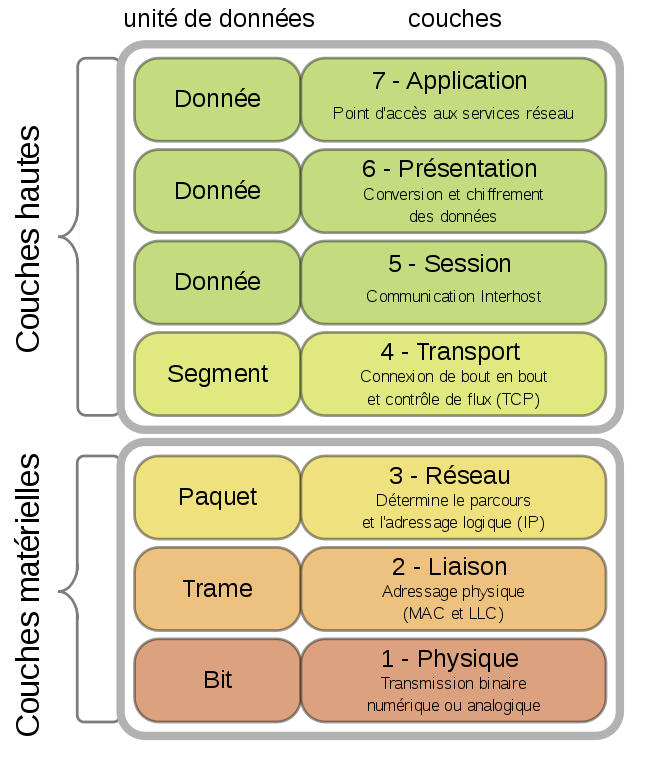

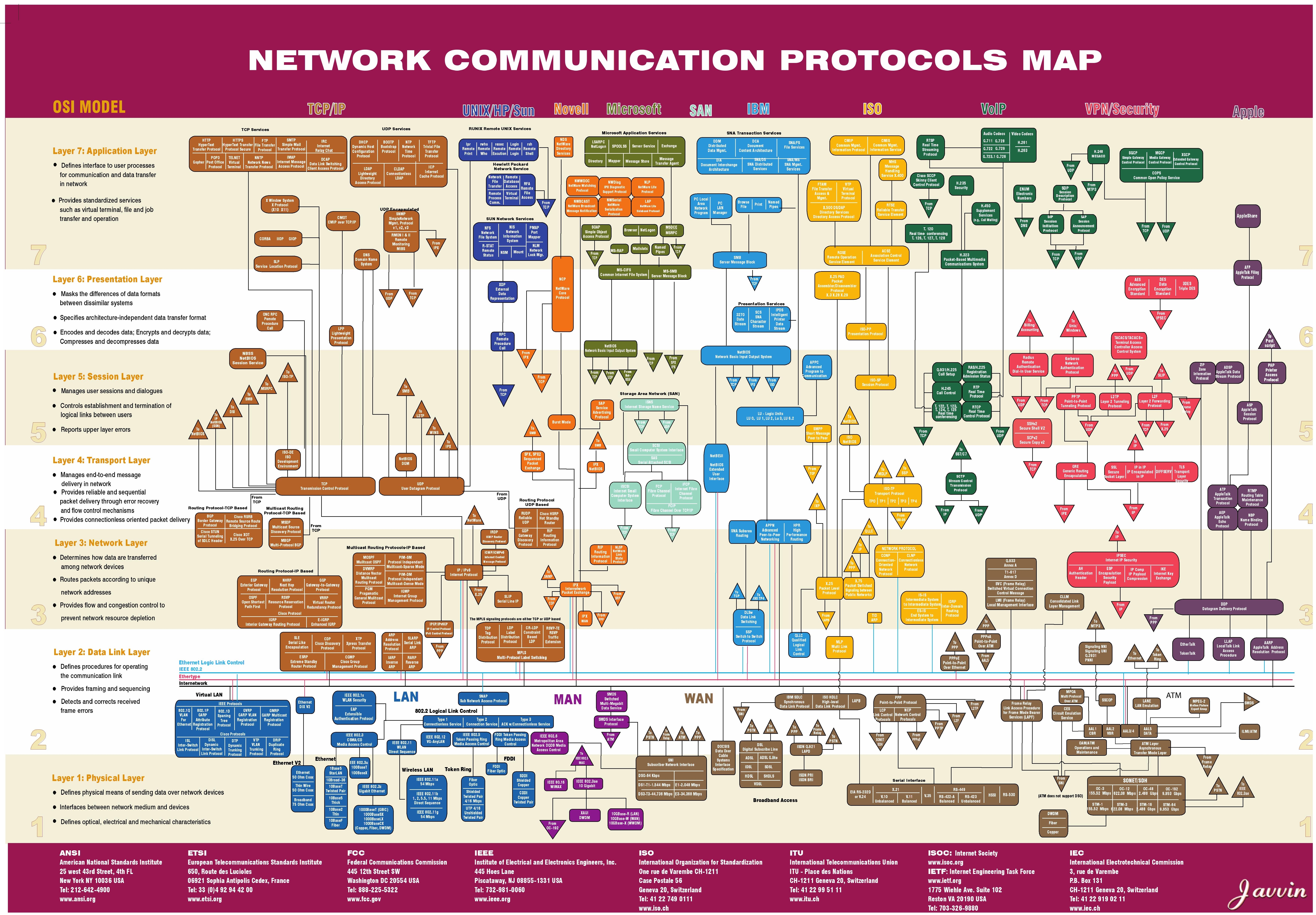

Synthèse : Le modèle OSI

Les différentes étapes que nous venons de voir : l'émission des bits, l'adressage vers le destinataire, l'émission d'un paquet sur le réseau et son transport correspondent aux quatre premières couches du modèle OSI (Open Systems Interconnection).

Le modèle décrit les fonctionnalités nécessaires à la communication et l'organisation de ces tâches en "couches". Chaque couche gère les paramètres qu'elle prend en compte avant de passer l'information à la couche suivante dans le traitement. Le modèle OSI complet comprend 7 couches.

Chaque couche correspond à un service, une fonctionnalité, qui suit un protocole, un ensemble de règles d'échange.

Les couches hautes sont plus proches de l'utilisateur et gèrent des données plus abstraites, en utilisant les services des couches basses qui mettent en forme ces données afin qu'elles puissent être émises sur un médium physique.

Internet

Internet prend son nom de Interconnexion de réseaux (net en anglais). C'est le regroupement d'un ensemble de réseaux : locaux, métropolitains, régionaux, nationaux. C'est le plus grand réseau informatique du monde. C'est un réseau à commutation de paquets, géré de manière décentralisée.

Historique

- ARPANET (1969) : l'ancêtre, le premier réseau à transfert de paquets développé aux États-Unis par la DARPA

- TCP/IP (1977) : Protocoles de transfert de données

- 1983 : ARPANET adopte TCP/IP, c'est la naissance d'Internet

- 1987-1992 : Expansion du réseau, les entreprises privées se connectent

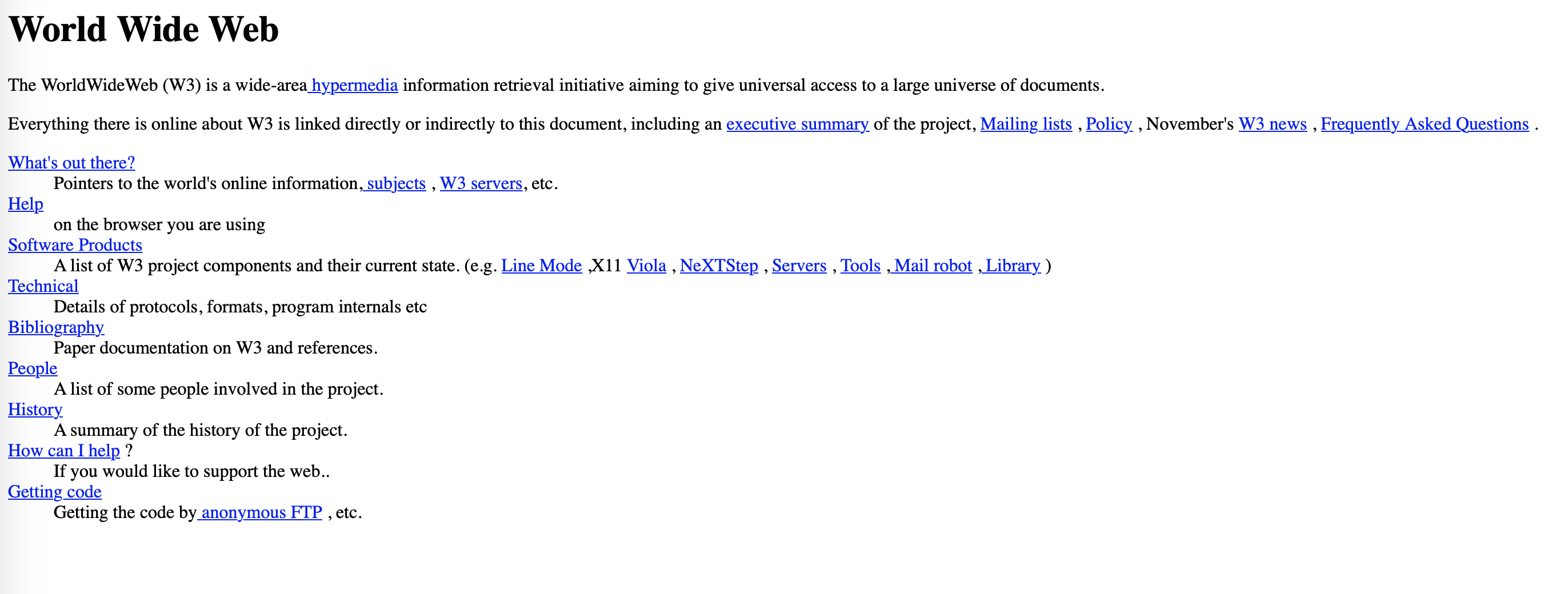

- 1993 : Mise en ligne du World Wide Web inventé par Tim Berners-Lee au CERN à Genève

La première page web :

Définitions

Internet est donc le réseau mondial. Le World Wide Web, ou plus simplement Web, est le système hypertexte fonctionnant sur internet. Le Web permet de consulter, avec un navigateur, des pages accessibles sur des sites grâce à des liens hypertexte. Ce sont donc deux choses différentes !

Protocoles

Un protocole est un ensemble de conventions réglant les échanges entre des entités qui coopèrent pour rendre un service. Autrement dit, ce sont des règles sur lesquelles s'entendent tous les acteurs pour pouvoir se comprendre.

Ils permettent notamment d'identifier les interfaces (donc les machines), de s'assurer de la réception des données envoyées, et de l'interopérabilité.

L'ensemble des protocoles utilisés par Internet est appelé TCP/IP, du nom de ses deux premiers protocoles, TCP et IP.

Le modèle TCP/IP (appelé aussi modèle Internet), qui date de 1977, a été stabilisé bien avant la publication du modèle OSI en 1984. Il présente aussi une approche en couches mais en contient uniquement quatre : la couche physique, la couche réseau, la couche transport et la couche services.

La couche physique décrit les caractéristiques physiques de la communication : quels sont les liens utilisés (câbles, sans fil) et les détails (connecteurs..). Elle désigne par exemple la ligne ADSL.

La couche réseau décrit l'acheminement de paquets à travers un seul réseau. C'est le protocole IP (Internet Protocol). Pour pouvoir envoyer une information d’un ordinateur à un autre, il est nécessaire de pouvoir identifier les entités. L'adresse utilisée pour identifier le destinataire d'un paquet est l'adresse IP.

La couche transport se charge de la la fiabilité des échanges, de l'ordre d'arrivée des données et de déterminer à quelle application le paquet de données doit être délivré. Les protocoles utilisés sont entre autre TCP (Transmission Control Protocol) et UDP (User Datagram Protocol).

La couche services ou applications représente le point d'accès aux services réseaux.

Ces applications fonctionnent au-dessus de TCP ou d'UDP, et sont associées à un port. Vous connaissez sûrement quelques unes de ces applications et protocoles :

- HTTP, Hypertext Transfer Protocol (port TCP 80) : protocole du Web

- DNS, Domain Name System : protocole permettant de faire correspondre nom d'un site et adresse IP

- FTP, File Transfer Protocol : protocole permettant le transfert de fichiers

- SMTP, Simple Mail Transfer Protocol : protocole de transfert du courrier électronique

- POP, Post Office Protocol : protocole de récupération du courrier électronique

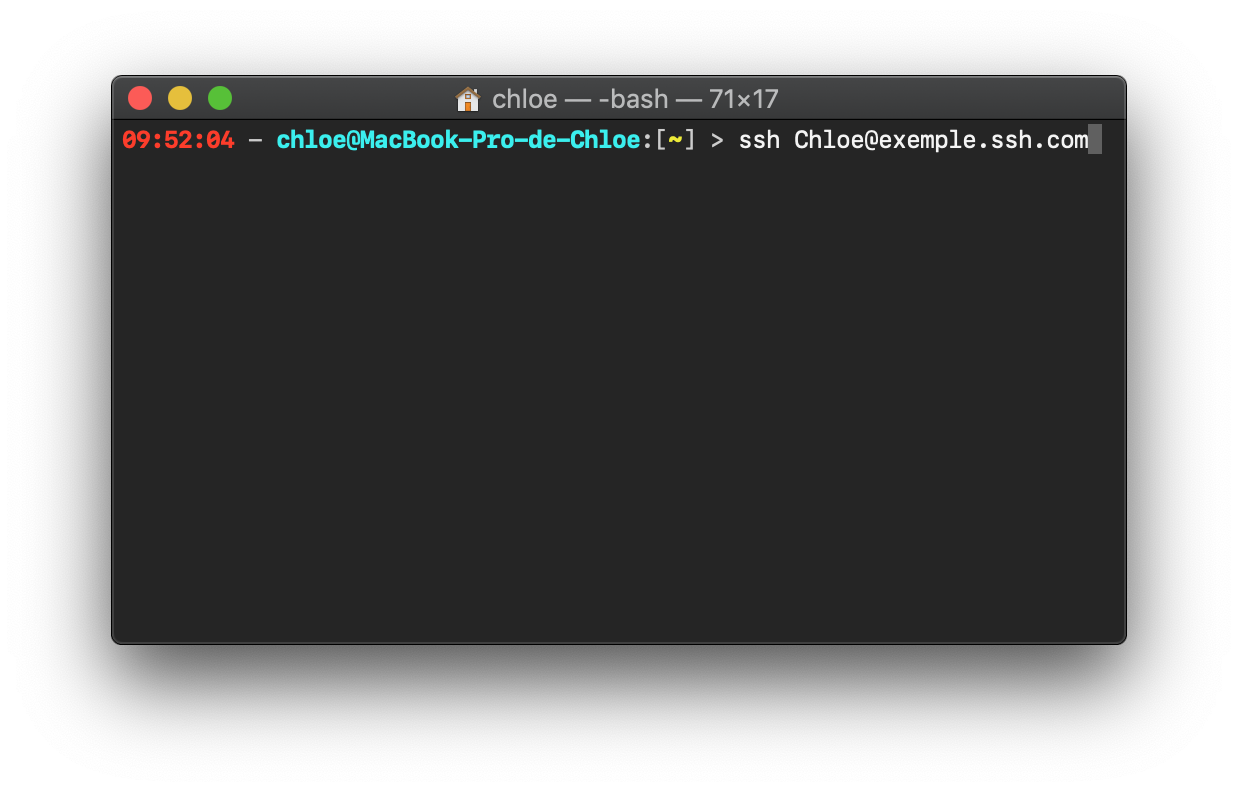

- SSH, Secure Shell : protocole de connexion à distance sécurisée

Et oui !

Services Internet

On a vu qu'il y avait beaucoup de services internet. On va en voir quelques uns que vous utiliserez en développement en détail.

Le web

On en a déjà parlé. Le web est un système hypertexte qui permet de consulter des pages dans un navigateur. Les pages web sont des documents contenant des images, du son, du texte, parfois des petits morceaux de programme, mais surtout des liens vers d'autres pages : des liens hypertextes.

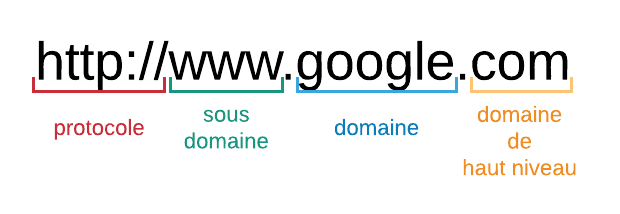

Cette adresse pointée par un lien est l'URL (Uniform Resource Locator). Elle se compose de plusieurs parties :

Le logiciel qui permet de consulter ces pages est le navigateur. Je ne vous apprends rien. Voyez plutôt l'utilisation des différents navigateurs à l'heure actuelle :

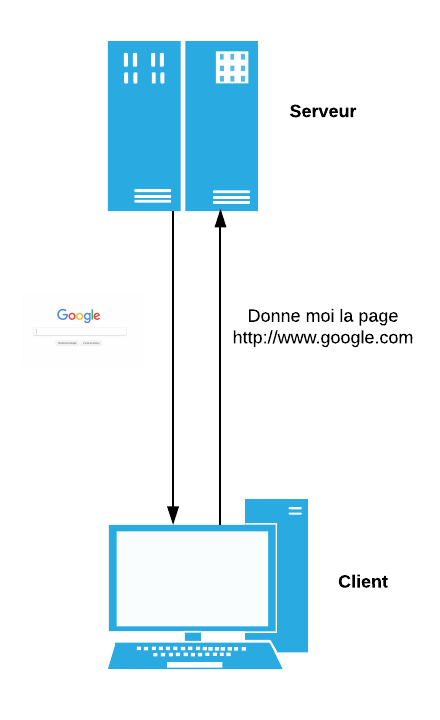

L'ordinateur hôte qui contient les pages web et nous les met à disposition est un serveur. Quand on tape une adresse dans son navigateur, on demande au serveur de nous l'envoyer. Le serveur l'envoie à notre navigateur qui l'affiche.

Le mail

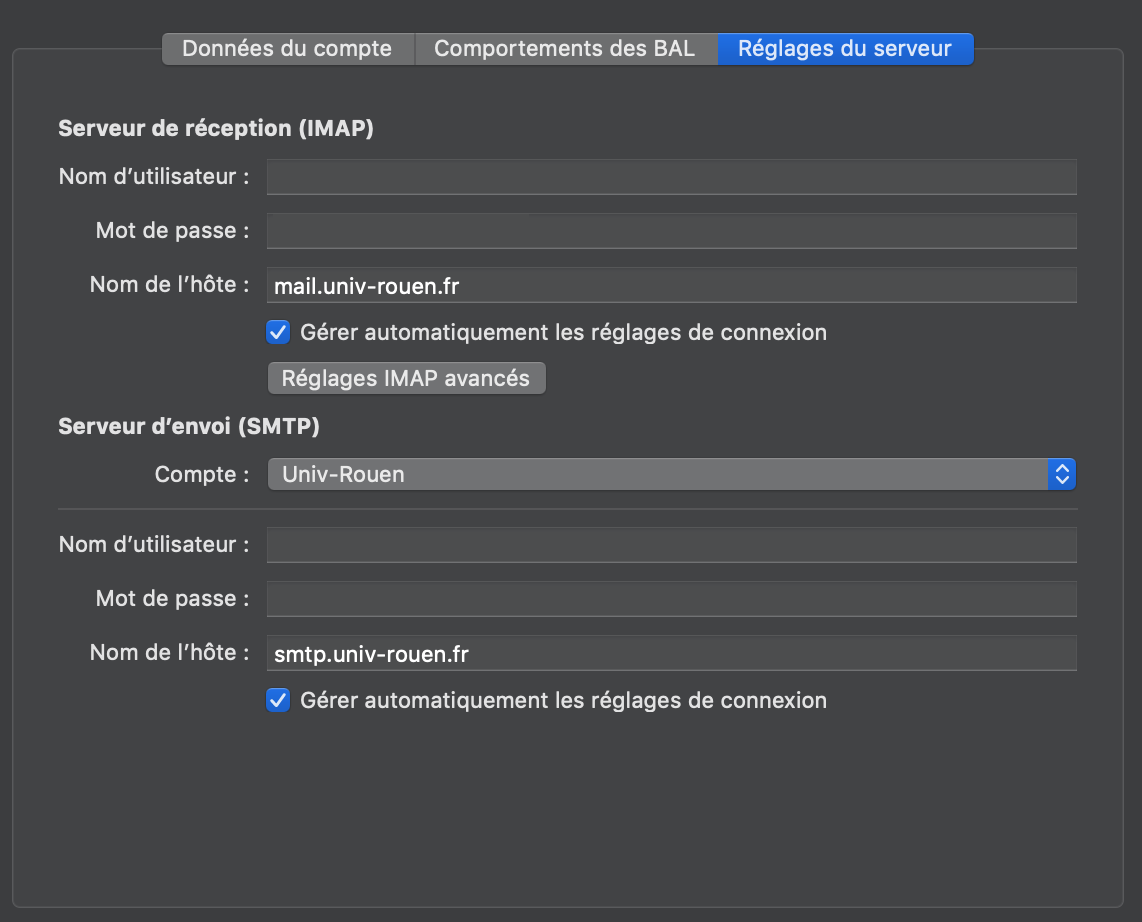

Le mail utilise plusieurs protocoles :

- POP (Post Office Protocole) : c'est le protocole qui vous permet de rapatrier votre courrier sur votre machine. Votre courrier est transféré du serveur sur votre machine et il ne reste pas de copie sur le serveur. Il n'est plus trop utilisé aujourd'hui.

- IMAP (Internet Message Access Protocol) : c'est le protocole qui permet d'accéder directement au serveur de messagerie. Les messages sont conservés sur le serveur. Il permet donc d'accéder à ses mails depuis plusieurs terminaux.

- SMTP (Simple Message Transfert Protocole) : c'est le protocole d'envoi des messages.

Le transfert de fichiers

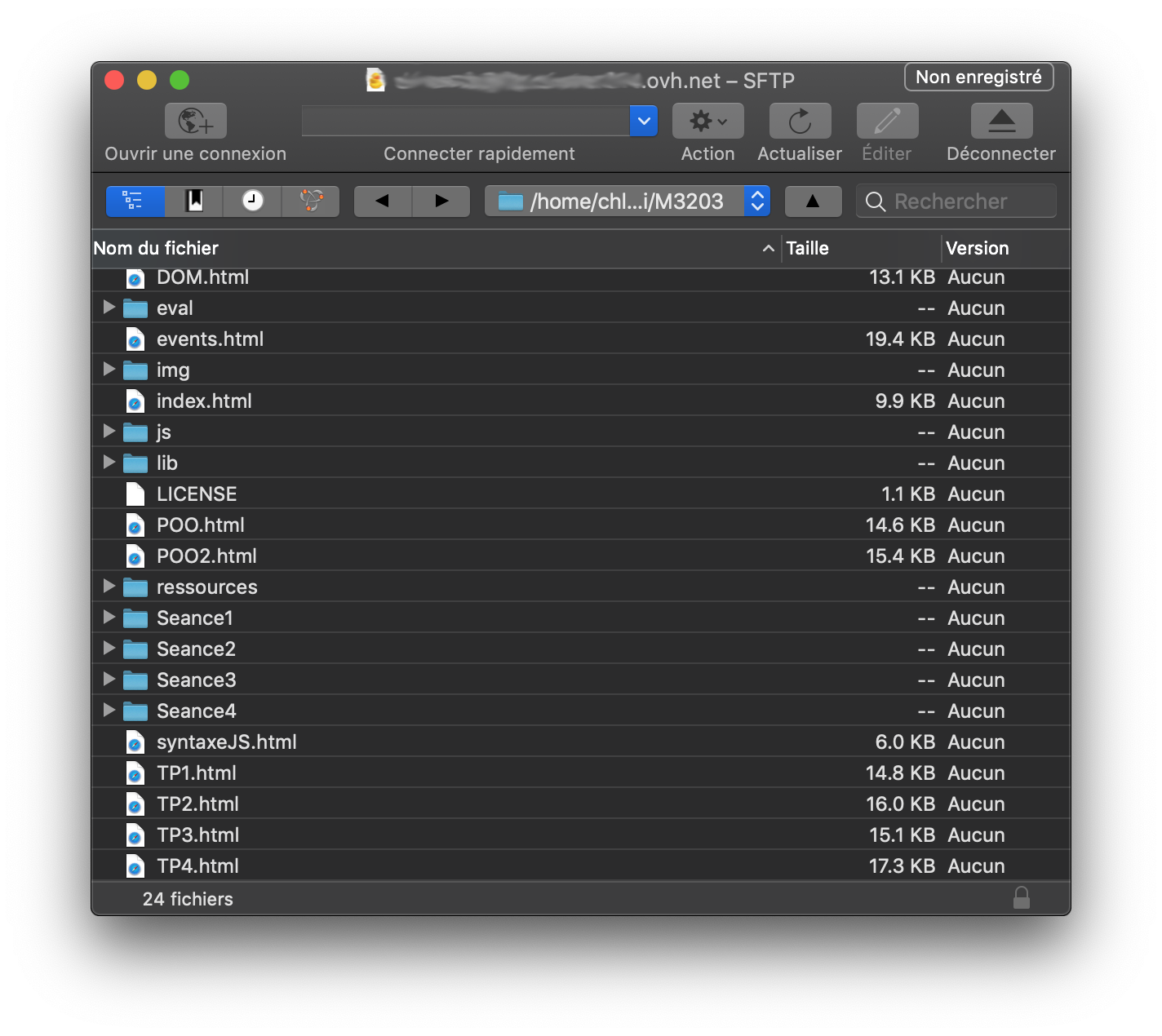

Le protocole d'échanges de fichiers sur internet est le FTP. Le serveur hébergeant des fichier et les mettant à disposition via ce protocole est un serveur FTP. Le FTP est généralement utilisé pour télécharger un dossier présent sur un serveur ou au contraire pour envoyer un dossier vers un serveur.

Il n'est pas conseillé de s'en servir pour autre chose que le transfert de fichiers car vous ne pouvez généralement pas lire, ni modifier un fichier sans l'avoir téléchargé entièrement.

Avec le protocole FTP les données transitent en clair sur le réseau. Les protocoles FTPS (FTP sur SSL) SFTP (SSH) implémentent le protocole FTP avec un chiffrement des données / de la connexion.

Le travail à distance

SSH est une application et un protocole de connexion sécurisée à distance. Les usages de base de SSH sont :

- Accéder à distance à la console en ligne commande (shell), ce qui permet, entre autres, d'effectuer la totalité des opérations courantes et/ou d'administration sur la machine distante.

- Déporter l'affichage graphique de la machine distante.

- Transferts de fichiers en ligne de commande.

- Montage ponctuel de répertoire distants, soit en ligne de commande, soit via Nautilus, sous Gnome par exemple.

- Montage automatique de répertoires distants.

SSH chiffre tout le trafic (mots de passe y compris), via une combinaison astucieuse de chiffrement symétrique et asymétrique. SSH fournit également d'autres méthodes d'authentification alternatives au traditionnel mot de passe.